كاسبرسكاي: السعودية أكبر مصدر محلي للبريد المزعج

قدمت كاسبرسكي لاب، أكبر شركة لمكافحة الفيروسات في أوروبا، تقريرها عن نشاط الرسائل المزعجة في دول مجلس التعاون الخليجي في الربع الثالث من عام 2011. وأظهرت النتائج أن السعودية هي أبرز مصدر للبريد المزعج في المنطقة.

من المعروف أن رسائل البريد الإلكتروني المزعجة موزعة في جميع أنحاء العالم. وتختلف حركة هذه الرسائل من بلد لآخر تبعاً لخصوصيات المنطقة. وفي الوقت نفسه، هناك بعض المواضيع والاتجاهات المشتركة التي تتضمنها رسائل البريد المزعج بغض النظر عن المكان الذي يتم إرسالها منه أو تلقيها فيه حول العالم.

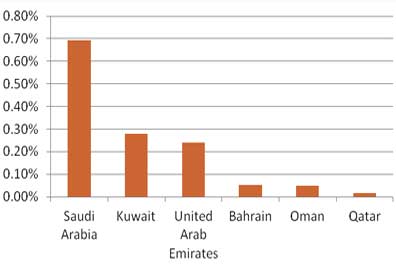

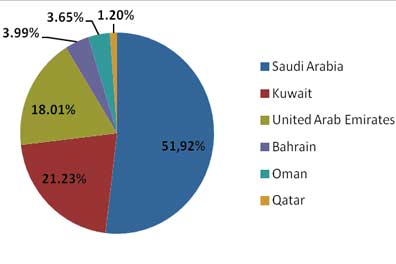

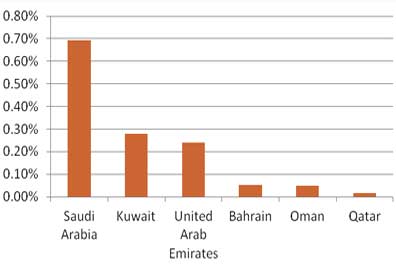

سجلت جميع دول مجلس التعاون الخليجي مجتمعة نسبة 1.33 في المئة فقط من مجمل عدد الرسائل المزعجة المرسلة عالمياً. ويعود السبب الرئيسي لوجود كميات قليلة من هذه الرسائل الصادرة في المنطقة إلى الانخفاض النسبي في عدد المستخدمين. وتتضح الصورة أكثر عندما ننظر إلى الرسم البياني التالي:

وتوضح ماريا نامستنيكوفا، المحللة الأولى للرسائل المزعجة في كاسبرسكي لاب قائلة: “تشكل المملكة العربية السعودية، المصدر المحلي الأبرز للرسائل المزعجة (0.69 في المئة) علماً أنها البلد ذات الكثافة السكانية الأكبر في منطقة الشرق الأوسط. وعلى الرغم من ذلك، لا يمكن مقارنتها بدول مثل الهند وأندونيسيا. ويعد هذا أحد الأسباب التي جعلت من كمية الرسائل المزعجة الصادرة من هذا البلد منخفضة جداً، أما السبب الثاني فهو أن المستخدمين حريصون على حماية أجهزة الكمبيوتر الخاصة بهم”.

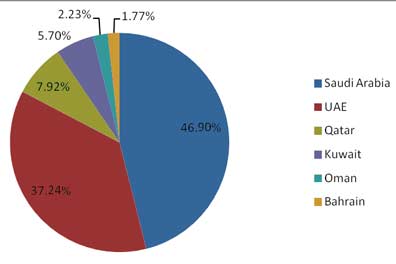

مصادر الرسائل المزعجة في منطقة دول مجلس التعاون الخليجي

مصر ولبنان والأردن هي مصادر للرسائل المزعجة

مرة أخرى، يشكل البلد الأكثر اكتظاظاً بالسكان من بين هذه الدول الثلاثة هو المصدر الأكبر للرسائل المزعجة. وقد بلغت حصة البريد المزعج العالمية الصادرة من مصر 0.22 في المئة، في حين بلغت حصة تلك الصادرة من لبنان 0.09 في المئة، أي أقل بمرتين، أما النسبة في الاردن فقد بلغت أقل من 0.07 في المئة.

وعلقت ماريا نامستنيكوفا قائلة: “قد تبدو هذه الأرقام منخفضة، ولكن عليك أن تأخذ في عين الاعتبار أن العدد الإجمالي للرسائل المزعجة المرسلة يومياً يصل إلى المليارات. لذلك، حتى الأرقام الصغيرة مثل 0.07 في المئة أو 0.69 في المئة تمثل كميات هائلة من حركة البريد الإلكتروني، بحيث تتخطى الآلاف لتصل إلى الملايين من الرسائل”.

حصة الرسائل المزعجة على الصعيد العالمي

تختلف حصة الرسائل المزعجة في حركة البريد الإلكتروني قليلاً من بلد إلى آخر. في الربع الثالث من عام 2011 انخفض المعدل العالمي بنسبة 2.7 نقطة مئوية مقارنة نع الربع الثاني ليسجل بذلك نسبة 79.8 في المئة.

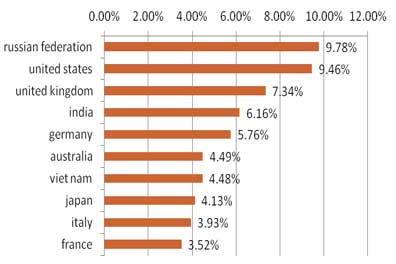

المصادر العالمية للبريد المزعج

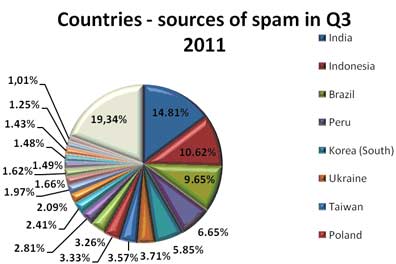

مصادر البريد المزعج في الربع الثالث من عام 2011

خلال الربع الثالث، تم إرسال أكثر من 50 في المئة من مجمل رسائل البريد المزعج في العالم من ست دول فقط وهي: الهند (14.8 في المئة) وإندونيسيا (10.6 في المئة) والبرازيل (9،65 في المئة) والبيرو (6.65 في المئة) وكوريا الجنوبية (5.85 في المئة) وأوكرانيا (3.7 في المئة).

وتقع جميع البلدان التي تشكل أبرز 10 مصادر للبريد المزعج في أمريكا الجنوبية وآسيا وأوروبا الشرقية. ويعود ذلك إلى حقيقة أن هناك العديد من المستخدمين في هذه البلدان، وهم في معظمهم ليسوا من ذوي الخبرة العالية في أمن تكنولوجيا المعلومات، مما يجعلهم هدفاً سهلاً لمجرمي الانترنت الذين ينشرون البرامج المساعدة في إرسال البريد المزعجة.

المرفقات الخبيثة في حركة البريد الإلكتروني (عالمياً وفي دول مجلس التعاون الخليجي ومصر ولبنان والأردن)

في الربع الثالث، تم العثور على ملفات خبيثة في 5 في المئة من مجموع حركة البريد الإلكتروني. وتظهر التصنيفات القطرية المرتكزة على عدد الفيروسات المكتشفة في البريد الإلكتروني تصدر روسيا في هذه الفئة، حيث سجلت 9.78 في المئة من هذه الاكتشافات، في حين تم تصنيف الولايات المتحدة في المركز الثاني خلال الربع الثالث من العام.

توزيع نسب الفيروسات المكتشفة في البريد الإلكتروني حسب البلد: الربع الثالث من عام 2011

كشف البرنامج الخاص بنا لمكافحة الفيروسات في البريد الإلكتروني ما نسبنه1.32 في المئة من الفيروسات في منطقة دول مجلس التعاون الخليجي من أصل العدد الإجمالي المكتشف عالمياً. وشجلت معظم هذه الاكتشافات على أراضي المملكة العربية السعودية والإمارات. ويوضح الرسم البياني أدناه انخفاض النسب التي سجلتها البلدان في المنطقة:

توزيع نسب الفيروسات المكتشفة في البريد الإلكتروني حسب البلد في منطقة الشرق الأوسط:الربع الثالث من عام 2011

بلغت حصة الفيروسات المكتشفة من قبل برنامج كاسبيرسكي لمكافحة الفيروسات في البريد الإلكتروني خلال الربع الثالث في مصر نسبة 0.26 في المئة من مجمل العدد المكتشف في العالم، في حين بلغت 0.24 في المئة في الأردن و0.2 في المئة في لبنان.

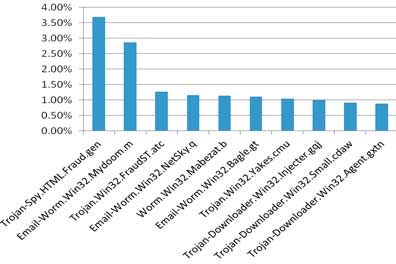

ويبين الرسم التالي عدم تسجيل أية مفاجئات فيما يتعلق بأبرز برنامجين خبيثين تم اكتشافهما غالباً من قبل برامج مكافحة الفيروسات حول العالم خلال الربع الثالث:

أخطر 10 برامج خبيثة انتشرت عبر البريد الإلكتروني في الربع الثالث من العام 2011

يعد برنامج Trojan-Spy.HTML.Fraud.gen عادة الأبرز في إحداث المشاكل. في الواقع، إن هذا البرنامج الخبيث هو عبارة عن صفحة HTML تقوم بنسخ استمارة التسجيل لإحدى المؤسسات المالية. ويشار إلى أن استخدام هذا البرامج الخبيث يمكن تعريفه بسهولة باعتباره عملية احتيال. وقد احتل المركز الثاني برنامج Email-Worm.Win32.Mydoom.m، وهو دودة البريد الوحيدة التي أدرجت في تصنيفات الربع الثالث. يملك هذا التهديد بالفعل وظيفتين فقط: جمع العناوين الالكترونية على الأجهزة المصابة وإرسال نفسه إلى هذه العناوين.

أما البرنامج الخبيث الثالث الذي اكتشف في حركة البريد الإلكتروني فهو Trojan.Win32.FraudST.atc، وهو عبارة عن برنامج يساعد في نشر البريد المزعج ذات المحتوى الصيدلاني.

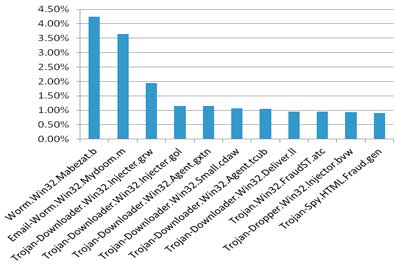

أبرز 10 برامج خبيثة انتشرت عبر البريد الإلكتروني في الربع الثالث من عام 2011 في دول مجلس التعاون الخليجي تختلف عن تلك المبينة أدناه

أبرز 10 برامج خبيثة انتشرت عبر البريد الإلكتروني في الربع الثالث من عام 2011 في دول مجلس التعاون الخليجي

من المثير أن برنامج Trojan-Spy.HTML.Fraud.gen احتل المرتبة العاشرة فقط في التصويت المخصص لهذه المنطقة، ما يعني أن المحتالين يستهدفون المستخدمين في الشرق الأوسط بنسبة أقل من معدل مستخدمي الإنترنت في جميع أنحاء العالم.

والجدير بالذكر أن أبرز برنامجين خبيثين تم اكتشافهما في هذه المنطقة هماWorm.Win32.Mabezat.b وEmail-Worm.Win32.Mydoom.m. من الواضح أن كلاهما لا يستهدف أي شيء معين، ولكنهما ينتقلان فقط من كمبيوتر إلى آخر عبر جميع رسائل البريد الإلكتروني التي يستطيعان العثور عليها على الجهاز المصاب. لكن هذا الأمر يظهر أيضاً أن المنطقة ليست ضمن المناطق المفضلة لمجرمي الإنترنت.

ويذكر أن البرنامج الخبيث الذي تم اكتشافه غالباً عن طريق برامج مكافحة الفيروسات في البريد الإلكتروني في مصر ولبنان والأردن هو Email-Worm.Win32.Mydoom.m.

خصوصيات إقليمية

هناك ميزات للرسائل المزعجة التي تعد غريبة بالنسبة لمنطقة الشرق الأوسط (وكذلك الأردن ومصر ولبنان) مثلما هو الحال في جميع المناطق الأخرى من العالم.

وصرحت ماريا نامستنيكوفا قائلة: “إن اللغة تأتي أولاً وقبل كل شيء. وليس من المستغرب أن العديد من الرسائل المرسلة إلى المستخدمين في منطقة الشرق الأوسط هي في اللغة العربية. وفي الوقت نفسه، إن إرسال البريد المزعج في اللغة العربية إلى مناطق أخرى هو مضيعة للوقت. ونتيجة لذلك، يتم إرسال معظم رسائل البريد المزعج العربية من قبل الشركات المحلية التي تبحث عن عملاء في المنطقة التي تتواجد فيها وتقوم بالدعاية عبر هذه الرسائل. وهذا لا يجعل هذه الرسائل آمنة أو “مفيدة”، فهي، في النهاية، رسائل مزعجة”.

ويتم إرسال معظم الرسائل المزعجة العالمية ذات المحتوى الدعائي كالأدوية والسلع الزائفة مصمم باللغة الإنجليزية، مع الإشارة إلى أن عدد المستخدمين المتدني نسبياً يجعل ترجمتها جميعاً إلى اللغة العربية أمراً غير مربحاً.

وبطبيعة الحال، تشكل الثقافة والدين عاملاً آخراً في هذا المجال، حيث يتم استخدام كافة الفعاليات والعطل المحلية والإسلامية في رسائل البريد المزعج الإقليمية. وعلى سبيل المثال شهدنا في شهر آب أن محتوى العديد من الرسائل مرتبط بشهر رمضان.

في مطلع عام 2011 شهدنا تغيير إداري كبير ومفاجئ ولم يتوقعه أحد إطلاقا، التغير كان في إدارة شركة قوقل والتي أعلنت عن تنحي أريك شميديت من منصب الرئيس التنفيذي ونقل المنصب إلى لاري بيج أحد مؤسسي الشركة ، وكانت تأثيرات استلام لاري بيج على الإدارة واضحة من خلال إلغاء الكثير من الخدمات و إنشاء إدارة تهتم بالشبكات الاجتماعية والتي ساهم في إطلاق شبكه قوقل الاجتماعي

في مطلع عام 2011 شهدنا تغيير إداري كبير ومفاجئ ولم يتوقعه أحد إطلاقا، التغير كان في إدارة شركة قوقل والتي أعلنت عن تنحي أريك شميديت من منصب الرئيس التنفيذي ونقل المنصب إلى لاري بيج أحد مؤسسي الشركة ، وكانت تأثيرات استلام لاري بيج على الإدارة واضحة من خلال إلغاء الكثير من الخدمات و إنشاء إدارة تهتم بالشبكات الاجتماعية والتي ساهم في إطلاق شبكه قوقل الاجتماعي  في مطلع عام 2011 كانت الشبكات الاجتماعية وبالأخص

في مطلع عام 2011 كانت الشبكات الاجتماعية وبالأخص